Apple App Store’da resmi Ledger Live uygulamasını taklit eden sahte bir kripto cüzdan uygulaması, yalnızca bir hafta içinde en az 9.5 milyon dolarlık dijital varlığı boşalttı. Olay, Bitcoin, Ethereum, Solana, Tron ve XRP kullanıcılarını hedef alırken güven zincirindeki kırılmayı yeniden gündeme taşıdı. Apple Inc. ekosisteminde onay sürecinden geçen uygulamanın saldırı aracı olarak kullanılması, kripto güvenliğinde kritik bir zaaf tartışması yarattı.

Saldırı Mekanizması: 24 Kelimelik Seed Tuzağı

Sahte uygulama, kullanıcıları “kurulum” ekranı üzerinden yönlendirerek 24 kelimelik seed phrase girmeye ikna etti. Bu bilgi girildiği anda saldırganlar, türetilmiş tüm cüzdanlara tam erişim sağladı.

Bu yöntem, teknik açıdan karmaşık bir exploit değil; doğrudan kullanıcı güveni üzerine kurulu bir sosyal mühendislik saldırısı olarak öne çıkıyor. Donanım cüzdanlarının temel güvenlik modeli, seed phrase’in hiçbir zaman internete girilmemesi prensibine dayanıyor. Ancak sahte uygulama bu zinciri doğrudan kırdı.

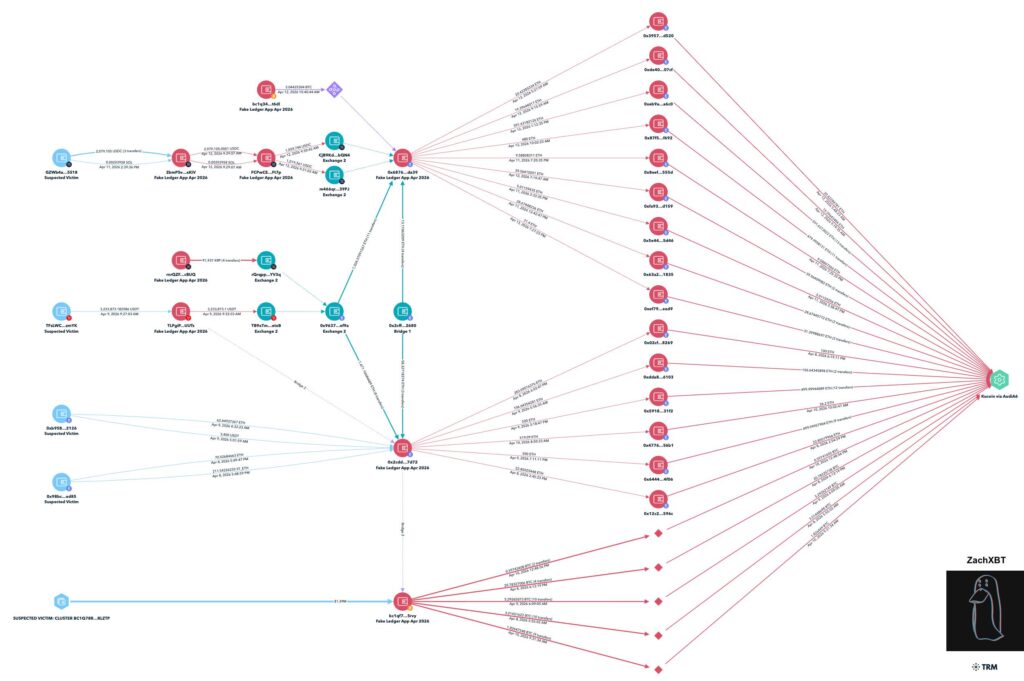

ZachXBT tarafından yapılan onchain analizlere göre çalınan fonlar 150’den fazla KuCoin depo adresine yönlendirildi ve ardından karıştırma (mixing) servisine aktarıldı. KuCoin tarafı ise bu akışın izini zorlaştıran merkezi bir çıkış noktası olarak öne çıktı.

En Büyük Kayıplar ve Fon Akışı

Saldırıda en büyük üç kayıp şu şekilde gerçekleşti:

- 3.23 milyon USDT (9 Nisan)

- 2.08 milyon USDC (11 Nisan)

- 1.95 milyon dolar değerinde BTC, ETH ve stETH (8 Nisan)

ZachXBT’nin onchain analizine göre çalınan 5,92 BTC, çok sayıda işlem üzerinden takip edilerek KuCoin para yatırma adreslerine yönlendirildi ve bu akışın daha geniş bir kara para aklama modeliyle örtüştüğü tespit edildi.

Saldırının 7–13 Nisan arasında aktif olduğu ve Bitcoin, Ethereum, Solana, Tron ve XRP dahil çoklu ağları hedef aldığı, 50’den fazla kullanıcıyı etkilediği bildirildi. En büyük üç kayıp 3.23 milyon dolar USDT, 2.08 milyon dolar USDC ve 1.95 milyon dolar BTC, ETH ve stETH olarak kaydedildi. Apple’ın sahte uygulamayı nasıl incelemeden geçirdiği ve ne kadar süre yayında kaldığı ise hala netlik kazanmış değil.

Apple Store Güveni ve Sistem Açığı Tartışması

Sahte Ledger uygulaması daha sonra App Store’dan kaldırıldı ancak Apple’ın denetim sürecinden nasıl geçtiğine dair resmi bir açıklama yapılmadı. Apple Inc. tarafında yaşanan bu süreç, uygulama mağazası güven modelini yeniden tartışmaya açtı.

Bazı güvenlik araştırmacıları, Apple’ın analiz araçlarını sınırladığı iddialarının incelemeyi zorlaştırdığını belirtirken, olay 2023’te Microsoft Store üzerinden gerçekleşen benzer bir saldırıyla da karşılaştırılıyor.

Kritik Risk: Seed Phrase Asla Girilmemeli

Uzmanlara göre bu saldırının temel kırılma noktası teknik değil davranışsal. Ledger dahil hiçbir donanım cüzdanı, kurulum sırasında seed phrase talep etmez. Bu bilgi yalnızca çevrimdışı üretilir ve hiçbir uygulamaya girilmez.

Sahte uygulama ise bu kuralı tersine çevirerek kullanıcıyı doğrudan en kritik güvenlik anahtarını teslim etmeye yönlendirdi. Bu durum, kripto güvenliğinde en temel hata zincirinin hâlâ kullanıcı tarafında kırıldığını gösteriyor.

Geri Dönüş Neden Zor?

Onchain izleme verilerine göre çalınan varlıklar hızlı şekilde karıştırma servislerine yönlendirildi. Bu tür yapılar fonların izini teknik olarak parçalayarak geri kazanım ihtimalini ciddi şekilde düşürüyor.

Bu nedenle uzmanlar, benzer vakalarda geri dönüş ihtimalinin yalnızca çok yönlü hukuk ve borsa iş birliğiyle mümkün olabileceğini, bunun da düşük olasılık taşıdığını belirtiyor.

Son Dakika kripto para haberleri için hemen tıkla.

Konu ile ilgili yorumlarınızı bize yazabilirsiniz. Ayrıca, bu tarz bilgilendirici içeriklerin devamının gelmesini isterseniz, bizleri Telegram, Youtube ve Twitter kanallarımızdan takip edebilirsiniz.